Webcam 1080P per PC con microfono e Autofocus a meno di 15 euro su Amazon

Cosa succede se la connessione VPN salta?

Ti sei mai chiesto cosa accade se la connessione con la VPN salta? Conseguenze e funzionamento di kill switch.

Illustrator: le principali shortcut per Windows e Mac

“Accedi con…”, pessima idea

Quando capita di dover creare un nuovo account da qualche parte, per esempio per accedere a un nuovo social network o sistema di messaggistica, c’è quasi sempre un dilemma: creare un ennesimo account distinto e separato, con un suo nome utente e password che poi bisogna segnarsi e ricordare, oppure usare la comoda scorciatoia di cliccare su “Accedi con Google” o “Accedi con Facebook” e simili, senza ulteriori preoccupazioni e complicazioni?

Molti utenti sanno bene che la cosa più prudente è creare un account separato, per evitare che qualcuno possa mettere in relazione quello che si fa in un sito con quello che si fa in un altro, ma è una preoccupazione di privacy, non di sicurezza, e quindi viene spesso trascurata. Cliccare su “Accedi con” è così pratico e allettante.

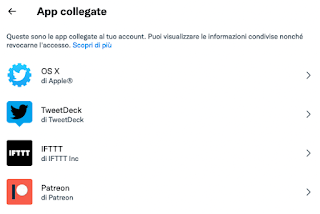

Ma in realtà non usare “Accedi con”, e in generale non associare i propri account social ad app di terzi, è anche una questione di sicurezza. Lo segnala la società di sicurezza informatica indiana CloudSEK, annunciando di aver scoperto oltre 3200 app per dispositivi mobili che per un errore commesso dagli sviluppatori espongono pubblicamente le cosiddette chiavi API di Twitter: in parole povere, nei casi peggiori questo errore permette a un aggressore di prendere il controllo degli account Twitter degli utenti che usano queste app difettose, se hanno associato ad esse il loro account su questa piattaforma social.

Gli aggressori che sfruttano questa falla possono leggere i messaggi diretti degli utenti-bersaglio, mettere like e condividere contenuti spacciandosi per loro, creare o cancellare tweet, aggiungere o rimuovere follower, accedere alle impostazioni dell’account Twitter e altro ancora.

Prima che diciate “facciano pure, tanto a chi vuoi che interessi il mio account Twitter”, CloudSEK fa notare che lo scopo più frequente di questi aggressori non è ficcare il naso nei fatti vostri, ma usare il vostro account, insieme a quelli di moltissime altre vittime, per creare un esercito di account “zombi”, che possono comandare per esempio per fare campagne di spam, diffondere notizie false o pubblicizzare truffe sulle criptovalute. Gli account verificati, quelli con il bollino blu, sono particolarmente desiderabili per questi criminali, perché gli utenti di Twitter tendono a fidarsi maggiormente di quello che scrivono questi utenti verificati.

Il problema è serio, insomma: se si usa l’opzione “Accedi con” e si associa il proprio account social a queste app difettose, c’è il rischio di trovarsi coinvolti in truffe e inganni di vario genere, e non solo su Twitter.

CloudSEK non ha reso pubblico l’elenco di queste 3200 app difettose, ma stando al sito BleepingComputer, che ha preso visione di una copia di questo elenco, si tratta di app che hanno da 50.000 a cinque milioni di download e includono guide ai trasporti cittadini, app di ascolto radiofonico, lettori di libri digitali e persino app per transazioni bancarie online.

Come se non bastasse, la maggior parte di queste app fallate non è ancora stata corretta, ed è per questo che non è possibile farne i nomi. C’è però un’eccezione notevole: un’app della casa automobilistica Ford, chiamata Ford Events, che aveva il grave difetto segnalato da CloudSEK ma è stata corretta e quindi può essere citata.

Visto che incidenti come questo continuano a capitare, conviene evitare in generale di usare qualunque opzione che proponga di accedere a un’app o a un sito usando le credenziali di un account che avete altrove. Lasciate insomma perdere tutti i vari inviti a base di “Accedi con” e create invece un account separato. Evitate, inoltre, di associare i vostri account social ad app non strettamente indispensabili.

Questi comportamenti non sono una soluzione perfetta, perché gran parte della colpa è di chi sviluppa maldestramente queste app, e richiedono un pochino di impegno e diligenza, ma sono molto meglio di niente. Non ve ne pentirete.

Router Mercusys MR80X con WiFi 6 e 4 antenne in sconto del 25% su Amazon

Router TP-Link Mercusys MR80X con tecnologia WiFi 6 ad un prezzo incredibile su Amazon

Leggi Router Mercusys MR80X con WiFi 6 e 4 antenne in sconto del 25% su Amazon

OnePlus 10T 5G prenotalo su Amazon: versioni e prezzi Italia

Nikola: Static Site Generator in Python

Nikola è un Static Site Generator Open Source scritto in linguaggio Python che permette di estendere le funzionalità core tramite plugin

OnePlus presenta il suo nuovo flagship OnePlus 10T 5G con Snapdragon 8+ Gen 1

Recensione OnePlus 10T: quasi come il Pro, ma costa 200 euro in meno!

OnePlus presenta OxygenOS 13: ecco le novità e i modelli compatibili

Microsoft Defender migliora la protezione dai ransomware: basterà?

Con un aggiornamento, è stata migliorata la sicurezza garantita da Microsoft Defender, integrato in Windows 11. Sarà sufficiente?

Leggi Microsoft Defender migliora la protezione dai ransomware: basterà?

MSI Crosshair 15: SCONTO di 500€ sul FENOMALE laptop da gaming

Svizzera, bug bounty di stato per migliorare la sicurezza informatica federale

Il Centro nazionale per la cibersicurezza (NCSC) della Confederazione Svizzera ha annunciato oggi che l’amministrazione federale ha acquisito una piattaforma centrale per gestire dei bug bounty “allo scopo di potenziare la sicurezza dell’infrastruttura IT e ridurre i ciber-rischi in modo efficace ed economicamente vantaggioso”. L’annuncio è stato dato anche dal Dipartimento federale delle finanze.

Secondo lo schema classico dei bug bounty, gli hacker verranno invitati a testare la sicurezza dei sistemi informatici dell’amministrazione rispettando un regolamento e dei vincoli di riservatezza. Il progetto verrà gestito in collaborazione con la società lucernese Bug Bounty Switzerland SA. I dettagli delle condizioni di partecipazione non sono ancora stati resi pubblici.

Non è la prima esperienza federale del genere: per esempio, nel 2021 è stato realizzato un progetto pilota che ha scoperto dieci vulnerabilità (una delle quali era considerata critica) nei sistemi informatici del Dipartimento federale degli affari esteri e del Parlamento. Un analogo test pubblico di sicurezza è stato effettuato a giugno 2021 per verificare la sicurezza dell’app Covid Certificate di gestione dei certificati Covid. Nel 2019 un bug bounty organizzato dalla Posta svizzera per testare il sistema di voto elettronico, offrendo premi fino a 50.000 CHF, ha rivelato errori che hanno poi portato alla sospensione del progetto di e-voting.

I bug bounty possono sembrare strani ai non addetti ai lavori: vengono spesso considerati l’equivalente di pagare uno scassinatore per far valutare la sicurezza di una cassaforte. In realtà il paragone andrebbe fatto coinvolgendo un fabbro più che uno scassinatore. In ogni caso, si è visto che il sistema funziona e costa relativamente poco, tant’è vero che praticamente tutte le società informatiche più grandi del mondo offrono bug bounty, spesso molto sostanziosi.

Fonti aggiuntive: La Regione, RSI, Swissinfo, Netzwoche, Bugbounty.

Capelli e barba sempre in ordine con il tagliacapelli Philips a 20€

Internet Explorer non muore mai: rieccolo su Windows 11

Incredibilmente, è ancora possibile lanciare Internet Explorer e navigare con il software ormai obsoleto all’interno di Windows 11.

Leggi Internet Explorer non muore mai: rieccolo su Windows 11